A autenticação de dois fatores (2FA) melhora significativamente a segurança da conta em comparação com o uso apenas de senhas, mas métodos resistentes a phishing, como passkeys e chaves de segurança FIDO2/WebAuthn, oferecem a proteção mais forte. Em 2026, confiar apenas em nomes de usuário e senhas já não é seguro devido à frequência de violações de dados e às táticas cada vez mais sofisticadas dos hackers. Este guia mostra, na prática, como ativar 2FA online e depois aprofunda o tema para usuários avançados, profissionais de marketing e fluxos de trabalho com múltiplas contas.

O que é 2FA Online e por que você deve ativá-lo agora

A autenticação de dois fatores 2fa adiciona uma segunda etapa de verificação depois que você insere sua senha. Você faz login com suas credenciais e depois confirma sua identidade por meio de uma camada extra — um código de verificação, uma chave de segurança ou uma confirmação no aplicativo em um dispositivo separado.

O cenário atual de ameaças é brutal. Kits de phishing atacam usuários de Google, Facebook, TikTok, Amazon e Binance diariamente. Vazamentos de banco de dados e ataques de credential stuffing comprometeram milhões de contas entre 2023 e 2026. Em muitos casos, o 2FA pode impedir invasões causadas por senhas vazadas ou credential stuffing, mas métodos mais fracos, como SMS, OTP ou confirmações push, ainda podem ser contornados por phishing ou ataques de MFA-fatigue.

O 2FA ajuda a reduzir o impacto de ataques de brute-force e credential-stuffing, enquanto métodos resistentes a phishing, como passkeys e chaves de segurança FIDO2/WebAuthn, fornecem a defesa mais forte contra phishing. A maioria dos grandes serviços — Google, Meta, Apple, Microsoft, PayPal, Amazon, Binance — agora recomenda ou exige esse recurso ativamente.

Definição: 2FA é um método de autenticação que exige dois tipos distintos de evidência antes de conceder acesso a uma conta ou serviço.

Como a autenticação de dois fatores funciona na prática

O fluxo clássico de login pede nome de usuário e senha. A autenticação por fatores adiciona um canal ou dispositivo separado para confirmar que você é quem diz ser.

Os fatores de autenticação se dividem em três categorias:

- Algo que você sabe: Senha, PIN, chave secreta

- Algo que você tem: Telefone, chave física como YubiKey, aplicativo autenticador

- Algo que você é: Impressão digital, Face ID, dados biométricos

Time based one time passwords (TOTP) por meio de aplicativos como Google Authenticator ou Microsoft Authenticator geram senhas únicas a cada 30 segundos. O Google Authenticator gera códigos de verificação de uso único para sites e apps que oferecem suporte a 2-Step Verification, permitindo que os usuários façam login com segurança sem precisar de conexão com a internet.

O SMS-based 2FA envia um código de 6 dígitos por mensagem de texto. Bancos e plataformas de mídia social usam esse método, mas ele continua mais fraco contra ataques de troca de SIM.

O push-based 2FA envia uma notificação ao seu dispositivo com uma confirmação simples de “Sim/Não” — usado pelo Google Prompt, Microsoft e aplicativos bancários. Os métodos modernos de 2FA geralmente incluem opções convenientes como Push Notifications ou validação biométrica.

Chaves de segurança físicas como YubiKey 5, SoloKeys e Google Titan Security Key implementam os padrões FIDO2/WebAuthn. Elas fornecem autenticação resistente a phishing porque a chave se vincula criptograficamente ao serviço específico.

O 2FA torna credenciais roubadas em grande parte inúteis, já que um invasor ainda não tem o fator secundário de verificação, geralmente sensível ao tempo.

Por que o 2FA Online é essencial para múltiplas contas e trabalho profissional

Profissionais de marketing digital, gerentes de SMM, especialistas em afiliados e vendedores de e-commerce enfrentam riscos ampliados. Uma única conta comprometida — um Facebook Business Manager principal ou uma conta do Google Ads — pode desencadear roubo de verba publicitária, banimentos e perda de acesso a ativos de clientes.

Cenários concretos acontecem todos os dias:

- Conta do TikTok sequestrada para aplicar golpes nos seguidores

- Conta de vendedor da Amazon usada para listagens fraudulentas

- Conta de administrador do Google Workspace roubada, expondo dados de clientes

Para empresas, o 2FA pode apoiar esforços de segurança e conformidade, além de aumentar a confiança dos clientes. No entanto, estruturas como GDPR e HIPAA geralmente usam uma abordagem baseada em risco, enquanto o NIST fornece orientação em vez de funcionar como um regime de conformidade por si só. Em 2026, os clientes esperam MFA/2FA em ativos gerenciados por padrão.

O 2FA se torna mais complexo com dezenas ou centenas de perfis, exigindo gestão estruturada em vez de números de telefone e cartões SIM usados de forma improvisada. O Undetectable.io foi projetado para fluxos de trabalho seguros com múltiplas contas e funciona junto com um 2FA forte, em vez de substituí-lo.

Tipos comuns de 2FA: prós, contras e melhores casos de uso

Nem todos os métodos de 2FA oferecem o mesmo nível de proteção e usabilidade.

Códigos por SMS

Mensagens de texto entregam uma senha de uso único ao seu telefone. Os pontos fortes incluem suporte universal e nenhuma necessidade de instalar um app. Pontos fracos: vulnerável a troca de SIM e interceptação. Use para contas de baixo risco quando outras opções não estiverem disponíveis.

Aplicativos autenticadores

Apps como Google Authenticator e 1Password geram códigos totp offline. O app permite que os usuários configurem suas contas automaticamente usando QR codes, o que simplifica o processo de adicionar novas contas. Pontos fortes: não requer rede, mais difícil de interceptar. Ponto fraco: perder o dispositivo sem códigos de backup significa bloqueio de acesso.

Notificações push

Os serviços enviam um aviso ao seu telefone pedindo que você confirme o login. É conveniente e rápido. Ponto fraco: o cansaço com notificações push pode levar a aprovações acidentais.

Chaves de segurança físicas

Dispositivos físicos que usam FIDO2/WebAuthn. Coinbase e Binance recomendam chaves físicas para contas de cripto. É a proteção mais forte contra phishing. Ponto fraco: exige carregar o dispositivo físico.

Passkeys

As passkeys FIDO2/WebAuthn são logins sem senha vinculados a dispositivos e biometria. Google, Apple e Microsoft agora oferecem suporte a elas. Elas efetivamente incorporam o 2FA no próprio processo de login.

Passo a passo: ativando 2FA nos principais serviços online

Proteja primeiro as contas mais visadas.

Google: Vá para “Manage your Google Account” → Security → 2-Step Verification → escolha app, SMS ou chave de segurança. Baixe os códigos de backup imediatamente.

Meta (Facebook/Instagram): Settings → Security and Login → Use two-factor authentication → selecione aplicativo autenticador, SMS ou chave de segurança.

Amazon: Account → Login & security → Two-Step Verification (2SV) → adicione aplicativo autenticador ou SMS → salve os métodos de backup.

Microsoft/Outlook: Security dashboard → Advanced security options → ative Two-step verification → configure app, email ou telefone.

Google Ads / Facebook Business Manager: exija ou ative 2FA para todos os usuários que tenham acesso à conta ou ao negócio, especialmente administradores e membros da equipe que lidam com faturamento, acessos ou alterações de campanha.

Gere imediatamente códigos de backup e armazene-os offline — em um gerenciador de senhas criptografado ou em uma cópia impressa guardada em local seguro. Os códigos de backup servem como alternativa se seu método normal de 2FA ficar indisponível.

Como gerenciar o 2FA com segurança quando você lida com muitas contas

Dezenas de logins em Google, Facebook, TikTok, marketplaces e exchanges de cripto criam fricção real. Usar um único número de telefone ou dispositivo para todos os códigos de 2FA gera risco: perda do dispositivo, roubo, bloqueios de acesso, ataques de troca de SIM e fadiga de notificações.

Táticas práticas de organização:

- Dispositivo dedicado com aplicativo autenticador para cada membro da equipe

- Gerenciador de senhas seguro com integração de 2FA

- Convenções claras de nomenclatura para entradas (por exemplo, “Client-A-FB-BM”)

- O Google Authenticator oferece suporte a várias contas, permitindo que os usuários gerenciem vários códigos de 2FA em um único app sem alternar entre aplicativos

- Fluxos de trabalho em equipe com funções delegadas e chaves físicas em vez de compartilhamento de senhas, idealmente após instalar o Undetectable Browser no Mac ou Windows para cada operador

- Códigos de backup armazenados offline, administradores secundários com suas próprias credenciais de 2FA

- Procedimentos de recuperação documentados e acessíveis aos líderes da equipe

Como o Undetectable.io funciona com 2FA para múltiplas contas seguras

O Undetectable.io é um navegador antidetect criado para atividades seguras com múltiplas contas em 2026 — arbitragem de tráfego, SMM, marketplaces e mais — e está entre as principais alternativas ao GoLogin para múltiplas contas.

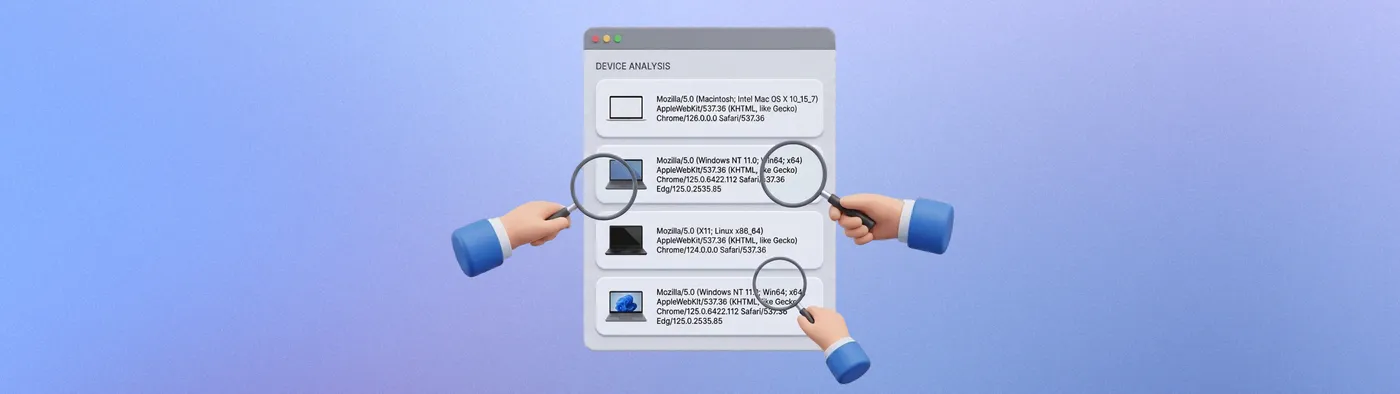

O 2FA complementa o Undetectable.io: o navegador gerencia fingerprints, cookies, proxies e perfis isolados, enquanto o 2FA protege os logins das contas em si. Cada perfil de navegador representa um ambiente de usuário único com cookies, armazenamento local e fingerprint separados para cada conta protegida por 2FA.

Principais benefícios para fluxos de trabalho com 2FA:

- Perfis locais ilimitados nos planos pagos (limitados apenas pelo espaço em disco)

- Os perfis locais permanecem no seu dispositivo — dados sensíveis de sessão não são armazenados em servidores externos

- Vincule cada perfil a uma identidade específica de 2FA

- Use recursos de automação/API para logins seguros e repetíveis, escolhendo um plano de preços do Undetectable.io que se ajuste à quantidade de perfis e configurações que seus fluxos de trabalho com 2FA exigem

Ativar a autenticação de dois fatores pode bloquear acessos não autorizados ao verificar a identidade do usuário por meio de um segundo dispositivo, dificultando a tomada de contas por cibercriminosos. Comece grátis para testar como contas com 2FA ativado se comportam dentro de perfis isolados do Undetectable.io antes de escalar.

Dicas avançadas de 2FA para usuários e equipes de alto risco

Para equipes de arbitragem, traders de cripto, grandes vendedores de marketplace e administradores de grandes comunidades:

- Troque SMS por aplicativos autenticadores ou chaves físicas sempre que houver suporte (Google, GitHub, Twitter/X, Coinbase, Binance)

- Registre pelo menos duas chaves físicas (primária + backup) nos serviços críticos

- Separe suas identity stacks “personal” e “work” com endereços de email e dispositivos de 2FA distintos

- Combine proxies estáveis com identidades específicas de 2FA para manter consistência de IP e geolocalização

- Revise alertas de login e notificações de 2FA regularmente para detectar credenciais comprometidas mais cedo

- O 2FA protege contra tomadas de conta não autorizadas ao exigir uma segunda forma de verificação

Erros a evitar com 2FA (e como corrigir)

Um 2FA mal configurado pode bloquear seu acesso ou criar uma falsa sensação de segurança.

Erros comuns:

- Confiar apenas em SMS quando aplicativos autenticadores estão disponíveis

- Não salvar códigos secretos ou códigos de backup antes de concluir a configuração

- Usar o mesmo telefone para tudo — perdê-lo significa perder acesso a tudo

- Ignorar a higiene do email e telefone de recuperação

- Compartilhar capturas de tela dos QR codes de configuração em chats da equipe

Correções:

- Exporte/migre as entradas do autenticador com cuidado usando o recurso de sincronização

- Teste a recuperação da conta antes de realmente precisar dela

- Mantenha uma lista atualizada das contas críticas e do status de 2FA de cada uma

- O 2FA reforça significativamente a segurança ao impedir acesso não autorizado, mesmo que a senha do usuário seja roubada ou comprometida

Futuro da segurança de login: 2FA, passkeys e browser fingerprints

Entre 2023 e 2026, o setor mudou de senhas para passkeys e autenticação baseada em dispositivo. As passkeys que usam FIDO2/WebAuthn são logins sem senha vinculados a dispositivos e biometria, já compatíveis com Google, Apple, Microsoft e grandes gerenciadores de senhas.

Passkeys e chaves de segurança no estilo WebAuthn efetivamente incorporam 2FA no próprio login, reduzindo vetores de phishing. Os serviços também avaliam silenciosamente fingerprints de dispositivo e navegador além do 2FA para detectar sessões suspeitas. Ferramentas como BrowserLeaks.com permitem auditar vazamentos de IP, DNS e fingerprint para que você veja quais informações estão expostas antes de escalar operações sensíveis protegidas por 2FA.

Um navegador antidetect como o Undetectable.io permite fingerprints controlados e com aparência legítima, além de perfis estáveis, tornando os fluxos de trabalho com 2FA mais suaves para usuários com múltiplas contas. Serviços como AmIUnique.org podem ajudar você a analisar browser fingerprints junto com um navegador antidetect para validar o quão única ou rastreável sua configuração parece. Em um futuro próximo, uma combinação de passkeys, forte segurança de dispositivo e gerenciamento de alta qualidade de perfis de navegador será o padrão para profissionais que lidam com múltiplas contas em diferentes plataformas.

Conclusão: proteja seus fluxos de trabalho online com 2FA e as ferramentas certas

O 2FA online é obrigatório em 2026, tanto para contas pessoais quanto profissionais. Proteja primeiro seu email, gerenciador de senhas, serviços financeiros, principais contas sociais e plataformas de anúncios.

Combinar 2FA forte com um navegador antidetect como o Undetectable.io dá aos profissionais de múltiplas contas tanto segurança quanto flexibilidade operacional. Ative o 2FA em suas contas principais hoje mesmo e depois organize seus perfis e métodos de 2FA antes de escalar com automação e ferramentas para múltiplas contas.