Двухфакторная аутентификация (2FA) значительно повышает безопасность аккаунта по сравнению с одними только паролями, но наиболее сильную защиту обеспечивают методы, устойчивые к фишингу, такие как passkeys и ключи безопасности FIDO2/WebAuthn. В 2026 году полагаться только на имя пользователя и пароль уже небезопасно из-за частоты утечек данных и развивающихся тактик хакеров. Это руководство шаг за шагом объясняет, как включить 2FA онлайн, а затем подробнее разбирает тему для продвинутых пользователей, маркетологов и рабочих процессов с множеством аккаунтов.

Что такое 2FA онлайн и почему вам стоит включить её прямо сейчас

Двухфакторная аутентификация 2fa добавляет второй этап проверки после ввода пароля. Вы входите с помощью своих учётных данных, а затем подтверждаете личность через дополнительный уровень — код подтверждения, ключ безопасности или подтверждение в приложении на отдельном устройстве.

Текущий ландшафт угроз крайне суров. Фишинговые наборы ежедневно атакуют пользователей Google, Facebook, TikTok, Amazon и Binance. Утечки баз данных и атаки credential stuffing затронули миллионы аккаунтов в период с 2023 по 2026 год. Во многих случаях 2FA может остановить захваты аккаунтов, вызванные утёкшими паролями или credential stuffing, но более слабые методы, такие как SMS, OTP или push-подтверждения, всё ещё могут быть обойдены с помощью фишинга или атак MFA-fatigue.

2FA помогает снизить последствия brute-force и credential-stuffing атак, а методы, устойчивые к фишингу, такие как passkeys и ключи безопасности FIDO2/WebAuthn, обеспечивают самую сильную защиту от фишинга. Большинство крупных сервисов — Google, Meta, Apple, Microsoft, PayPal, Amazon, Binance — теперь активно рекомендуют или требуют её.

Определение: 2FA — это метод аутентификации, требующий двух разных типов подтверждения перед предоставлением доступа к аккаунту или сервису.

Как двухфакторная аутентификация работает на практике

Классический процесс входа требует имя пользователя и пароль. Факторная аутентификация добавляет отдельный канал или устройство, чтобы подтвердить, что вы действительно тот, за кого себя выдаёте.

Факторы аутентификации делятся на три категории:

- То, что вы знаете: Пароль, PIN-код, секретный ключ

- То, что у вас есть: Телефон, аппаратный ключ, например YubiKey, приложение-аутентификатор

- То, чем вы являетесь: Отпечаток пальца, Face ID, биометрические данные

Time based one time passwords (TOTP) через приложения вроде Google Authenticator или Microsoft Authenticator генерируют одноразовые пароли каждые 30 секунд. Google Authenticator генерирует одноразовые коды подтверждения для сайтов и приложений, поддерживающих 2-Step Verification, позволяя пользователям безопасно входить без необходимости подключения к интернету.

SMS-based 2FA отправляет 6-значный код в текстовом сообщении. Банки и социальные платформы используют этот метод, но он остаётся более слабым против атак с подменой SIM-карты.

Push-based 2FA отправляет уведомление на ваше устройство с простым подтверждением «Да/Нет» — используется в Google Prompt, Microsoft и банковских приложениях. Современные методы 2FA часто включают удобные опции, такие как Push Notifications или биометрическая проверка.

Аппаратные ключи безопасности, такие как YubiKey 5, SoloKeys и Google Titan Security Key, реализуют стандарты FIDO2/WebAuthn. Они обеспечивают устойчивую к фишингу аутентификацию, потому что ключ криптографически привязывается к конкретному сервису.

2FA делает украденные учётные данные во многом бесполезными, так как у злоумышленника всё равно отсутствует второй, часто ограниченный по времени, фактор подтверждения.

Почему 2FA онлайн необходима для работы с множеством аккаунтов и профессиональных задач

Цифровые маркетологи, SMM-менеджеры, affiliate-специалисты и продавцы в e-commerce сталкиваются с повышенными рисками. Один скомпрометированный аккаунт — основной Facebook Business Manager или аккаунт Google Ads — может запустить цепную реакцию: кражу рекламного бюджета, баны и потерю доступа к клиентским активам.

Конкретные сценарии происходят ежедневно:

- Взломанный TikTok-аккаунт продвигает мошенничество среди подписчиков

- Аккаунт продавца Amazon используется для мошеннических листингов

- Украденный админский аккаунт Google Workspace раскрывает клиентские данные

Для бизнеса 2FA может поддерживать усилия по безопасности и соответствию требованиям, а также повышать доверие клиентов. Однако такие фреймворки, как GDPR и HIPAA, обычно используют подход, основанный на оценке рисков, тогда как NIST предоставляет рекомендации, а не выступает самостоятельным режимом соответствия требованиям. В 2026 году клиенты ожидают наличия MFA/2FA на управляемых активах по умолчанию.

2FA становится сложнее при работе с десятками или сотнями профилей, требуя структурированного управления вместо хаотичного использования телефонных номеров и SIM-карт. Undetectable.io создан для безопасных multi-account workflows и работает вместе с сильной 2FA, а не заменяет её.

Распространённые типы 2FA: плюсы, минусы и лучшие сценарии использования

Не все методы 2FA обеспечивают одинаковый уровень защиты и удобства.

SMS-коды

Текстовые сообщения доставляют одноразовый пароль на ваш телефон. Сильные стороны включают универсальную поддержку и отсутствие необходимости устанавливать приложение. Слабые стороны: уязвимость к подмене SIM-карты и перехвату. Используйте для аккаунтов с низким риском, где недоступны другие варианты.

Приложения-аутентификаторы

Приложения вроде Google Authenticator и 1Password генерируют totp-коды офлайн. Приложение позволяет пользователям автоматически настраивать аккаунты с помощью QR-кодов, что упрощает добавление новых аккаунтов. Сильные стороны: не требуется сеть, сложнее перехватить. Слабые стороны: потеря устройства без резервных кодов означает блокировку доступа.

Push-уведомления

Сервисы отправляют на ваш телефон запрос с просьбой подтвердить вход. Удобно и быстро. Слабая сторона: усталость от push-запросов может привести к случайным подтверждениям.

Аппаратные ключи безопасности

Физические устройства, использующие FIDO2/WebAuthn. Coinbase и Binance рекомендуют аппаратные ключи для криптоаккаунтов. Самая сильная защита от фишинга. Слабая сторона: нужно носить физическое устройство с собой.

Passkeys

Passkeys FIDO2/WebAuthn — это беспарольные входы, привязанные к устройствам и биометрии. Google, Apple и Microsoft уже поддерживают их. Они фактически встраивают 2FA в сам процесс входа.

Пошагово: включение 2FA в основных онлайн-сервисах

Сначала защитите самые атакуемые аккаунты.

Google: Перейдите в “Manage your Google Account” → Security → 2-Step Verification → выберите приложение, SMS или ключ безопасности. Сразу скачайте резервные коды.

Meta (Facebook/Instagram): Settings → Security and Login → Use two-factor authentication → выберите приложение-аутентификатор, SMS или ключ безопасности.

Amazon: Account → Login & security → Two-Step Verification (2SV) → добавьте приложение-аутентификатор или SMS → сохраните резервные методы.

Microsoft/Outlook: Security dashboard → Advanced security options → включите Two-step verification → настройте приложение, email или телефон.

Google Ads / Facebook Business Manager: требуйте или включайте 2FA для всех пользователей, у которых есть доступ к аккаунту или бизнесу, особенно для администраторов и участников команды, работающих с биллингом, доступами или изменениями кампаний.

Сразу сгенерируйте резервные коды и храните их офлайн — в зашифрованном менеджере паролей или в распечатанном виде в безопасном месте. Резервные коды служат запасным вариантом, если ваш обычный метод 2FA станет недоступен.

Как безопасно управлять 2FA, когда у вас много аккаунтов

Десятки входов в Google, Facebook, TikTok, маркетплейсы и криптобиржи создают реальное трение. Использование одного телефонного номера или устройства для всех 2FA-кодов создаёт риск: потеря устройства, кража, блокировки доступа, атаки с подменой SIM-карты и усталость от уведомлений.

Практические способы организации:

- Отдельное устройство с приложением-аутентификатором для каждого участника команды

- Безопасный менеджер паролей с интеграцией 2FA

- Чёткие правила именования записей (например, “Client-A-FB-BM”)

- Google Authenticator поддерживает несколько аккаунтов, позволяя пользователям управлять несколькими 2FA-кодами в одном приложении без переключения между разными приложениями

- Командные workflows с делегированными ролями и аппаратными ключами вместо обмена паролями, в идеале после установки Undetectable Browser на Mac или Windows для каждого оператора

- Резервные коды, сохранённые офлайн, вторичные администраторы со своими собственными 2FA-данными

- Документированные процедуры восстановления, доступные тимлидам

Как Undetectable.io работает с 2FA для безопасного multi-accounting

Undetectable.io — это антидетект-браузер, созданный для безопасной multi-account активности в 2026 году — арбитраж трафика, SMM, маркетплейсы и не только, и он входит в число ведущих альтернатив GoLogin для multi-accounting.

2FA дополняет Undetectable.io: браузер управляет отпечатками, cookies, прокси и изолированными профилями, тогда как 2FA защищает сами входы в аккаунты. Каждый профиль браузера представляет собой уникальную пользовательскую среду с отдельными cookies, local storage и fingerprint для каждого аккаунта, защищённого 2FA.

Ключевые преимущества для 2FA-workflows:

- Неограниченное количество локальных профилей на платных тарифах (ограничено только дисковым пространством)

- Локальные профили остаются на вашем устройстве — чувствительные данные сессий не хранятся на внешних серверах

- Связывайте каждый профиль с конкретной 2FA-идентичностью

- Используйте функции автоматизации/API для безопасных, повторяемых входов, выбрав тарифный план Undetectable.io, который соответствует тому, сколько профилей и конфигураций требуется вашим 2FA-workflows

Включение двухфакторной аутентификации может блокировать несанкционированный доступ, подтверждая личность пользователя через второе устройство, что усложняет злоумышленникам захват аккаунтов. Начните бесплатно, чтобы протестировать, как аккаунты с включённой 2FA ведут себя внутри изолированных профилей Undetectable.io, прежде чем масштабироваться.

Продвинутые советы по 2FA для пользователей и команд с высоким уровнем риска

Для арбитражных команд, криптотрейдеров, опытных продавцов на маркетплейсах и администраторов крупных сообществ:

- По возможности переходите с SMS на приложения-аутентификаторы или аппаратные ключи (Google, GitHub, Twitter/X, Coinbase, Binance)

- Зарегистрируйте как минимум два аппаратных ключа (основной + резервный) в критически важных сервисах

- Разделяйте “personal” и “work” identity stacks с разными email-адресами и 2FA-устройствами

- Сопоставляйте стабильные прокси с конкретными 2FA-идентичностями, чтобы поддерживать一致ие IP и геолокации

- Регулярно проверяйте уведомления о входах и 2FA, чтобы раньше выявлять компрометацию учётных данных

- 2FA защищает от несанкционированного захвата аккаунтов, требуя вторую форму проверки

Ошибки, которых следует избегать при использовании 2FA (и как их исправить)

Неправильно настроенная 2FA может заблокировать вам доступ или создать ложное ощущение безопасности.

Распространённые ошибки:

- Полагаться только на SMS, когда доступны приложения-аутентификаторы

- Не сохранять секретные коды или резервные коды до завершения настройки

- Использовать один и тот же телефон для всего — потеряете его и потеряете доступ везде

- Игнорировать безопасность резервной почты и телефона

- Делиться скриншотами QR-кодов настройки в командных чатах

Исправления:

- Аккуратно экспортируйте/переносите записи аутентификатора с помощью функции синхронизации

- Проверьте восстановление аккаунта до того, как оно вам действительно понадобится

- Поддерживайте актуальный список критически важных аккаунтов и их статуса 2FA

- 2FA значительно усиливает безопасность, предотвращая несанкционированный доступ, даже если пароль пользователя украден или скомпрометирован

Будущее безопасности входа: 2FA, passkeys и browser fingerprints

В период с 2023 по 2026 год индустрия сместилась от паролей к passkeys и аутентификации на базе устройств. Passkeys, использующие FIDO2/WebAuthn, — это беспарольные входы, привязанные к устройствам и биометрии, которые уже поддерживаются Google, Apple, Microsoft и крупными менеджерами паролей.

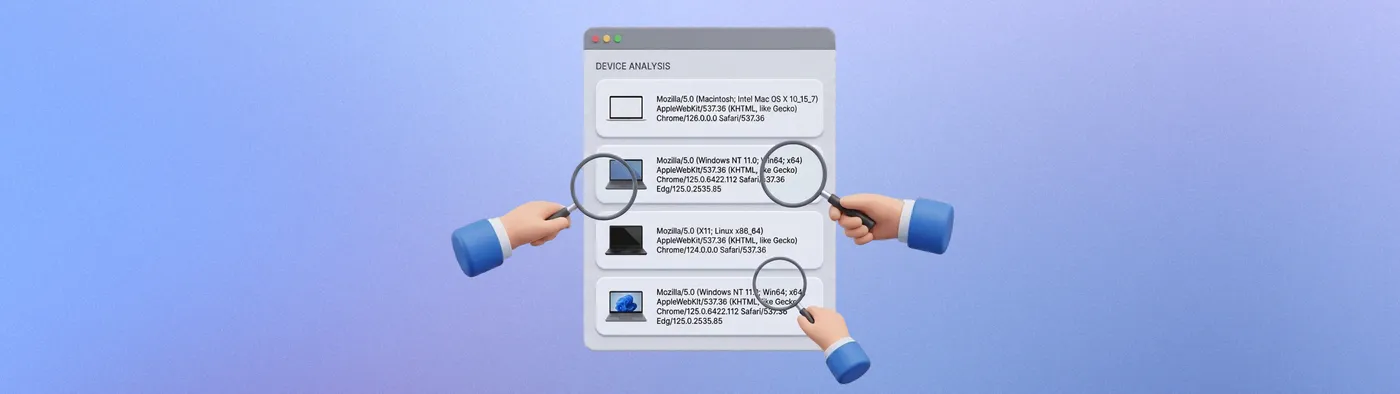

Passkeys и ключи безопасности в стиле WebAuthn фактически встраивают 2FA в сам процесс входа, уменьшая число фишинговых векторов. Сервисы также негласно оценивают device и browser fingerprints в дополнение к 2FA, чтобы выявлять подозрительные сессии. Такие инструменты, как BrowserLeaks.com, позволяют проверять утечки IP, DNS и fingerprint, чтобы вы могли увидеть, какая информация раскрывается, прежде чем масштабировать чувствительные операции, защищённые 2FA.

Антидетект-браузер вроде Undetectable.io позволяет использовать контролируемые, правдоподобные fingerprints и стабильные профили, делая 2FA-workflows более гладкими для multi-account пользователей. Сервисы вроде AmIUnique.org могут помочь вам анализировать browser fingerprints вместе с антидетект-браузером, чтобы проверить, насколько уникальной или отслеживаемой выглядит ваша конфигурация. В ближайшем будущем сочетание passkeys, сильной защиты устройств и качественного управления профилями браузера станет нормой для профессионалов, работающих с несколькими аккаунтами на разных платформах.

Заключение: защитите свои онлайн-workflows с помощью 2FA и правильных инструментов

2FA онлайн в 2026 году — не опция, а необходимость как для личных, так и для профессиональных аккаунтов. Сначала защитите свою почту, менеджер паролей, финансовые сервисы, основные социальные аккаунты и рекламные платформы.

Сочетание сильной 2FA с антидетект-браузером вроде Undetectable.io даёт multi-account специалистам и безопасность, и операционную гибкость. Включите 2FA на своих основных аккаунтах уже сегодня, а затем организуйте свои профили и методы 2FA, прежде чем масштабироваться с автоматизацией и multi-account инструментами.