二要素認証(2FA)は、パスワードだけの場合と比べてアカウントの安全性を大幅に高めますが、passkeys や FIDO2/WebAuthn セキュリティキーのようなフィッシング耐性のある方法が最も強力な保護を提供します。2026 年には、データ漏えいの頻発とハッカーの手口の進化により、ユーザー名とパスワードだけに依存するのはもはや安全ではありません。このガイドでは、オンラインで 2FA を有効にするための実践的な手順を説明し、その後に power users、marketers、そして複数アカウント運用のワークフロー向けにさらに深く掘り下げます。

オンライン 2FA とは何か、そして今すぐ有効にすべき理由

Two factor authentication 2fa は、パスワードを入力した後に 2 つ目の確認ステップを追加します。資格情報でログインしたあと、確認コード、セキュリティキー、または別のデバイス上のアプリ確認など、追加のレイヤーを通して本人確認を行います。

現在の脅威環境は非常に厳しいものです。Google、Facebook、TikTok、Amazon、Binance のユーザーは、日々フィッシングキットの標的になっています。データベース流出と credential stuffing 攻撃によって、2023 年から 2026 年の間に何百万ものアカウントが侵害されました。多くの場合、2FA は漏えいしたパスワードや credential stuffing によるアカウント乗っ取りを防げますが、SMS、OTP、push prompts のような弱い方法は、依然としてフィッシングや MFA-fatigue 攻撃によって回避される可能性があります。

2FA は brute-force 攻撃や credential-stuffing 攻撃の影響を軽減するのに役立ち、一方で passkeys や FIDO2/WebAuthn セキュリティキーのようなフィッシング耐性のある方法は、フィッシングに対して最も強力な防御を提供します。Google、Meta、Apple、Microsoft、PayPal、Amazon、Binance など、ほとんどの主要サービスは現在これを積極的に推奨、または必須にしています。

定義: 2FA とは、アカウントまたはサービスへのアクセスを許可する前に、2 種類の異なる証拠を要求する認証方式です。

二要素認証が実際にどのように機能するのか

従来のログインフローでは、ユーザー名とパスワードを求めます。Factor authentication は、それに加えて、あなたが本当にその本人であることを確認するための別のチャネルまたはデバイスを追加します。

認証要素は 3 つのカテゴリに分かれます:

- 知っているもの: パスワード、PIN、secret key

- 持っているもの: 電話、YubiKey のようなハードウェアキー、認証アプリ

- 本人そのもの: 指紋、Face ID、生体認証データ

Time based one time passwords (TOTP) は、Google Authenticator や Microsoft Authenticator のようなアプリを通じて、30 秒ごとにワンタイムパスワードを生成します。Google Authenticator は、2-Step Verification をサポートするサイトやアプリ用のワンタイム認証コードを生成し、ユーザーがインターネット接続なしで安全にサインインできるようにします。

SMS ベースの 2FA は、6 桁のコードをテキストメッセージで送信します。銀行やソーシャルメディアプラットフォームで使われていますが、SIM スワップ攻撃に対しては依然として弱い方法です。

push ベースの 2FA は、“Yes/No” のようなシンプルな確認付き通知をデバイスに送ります。Google Prompt、Microsoft、銀行アプリなどで使われています。最新の 2FA 方法には、Push Notifications や生体認証のような便利な選択肢が含まれることもあります。

YubiKey 5、SoloKeys、Google Titan Security Key のようなハードウェアセキュリティキーは、FIDO2/WebAuthn 標準を実装しています。キーが特定のサービスに暗号学的に結び付けられるため、フィッシング耐性のある認証を提供します。

2FA は、盗まれた認証情報をほぼ無意味にします。なぜなら攻撃者は、時間制限のあることが多い第 2 の検証要素をまだ持っていないからです。

なぜオンライン 2FA は複数アカウント運用とプロフェッショナル業務に不可欠なのか

Digital marketers、SMM managers、affiliate specialists、e-commerce セラーは、より大きなリスクに直面しています。1 つのアカウント、たとえばメインの Facebook Business Manager や Google Ads アカウントが侵害されるだけで、広告費の盗難、BAN、クライアント資産へのアクセス喪失へと連鎖する可能性があります。

具体的なシナリオは毎日のように起きています:

- 乗っ取られた TikTok アカウントがフォロワーに詐欺を広める

- Amazon セラーアカウントが不正な出品に使われる

- 盗まれた Google Workspace 管理者アカウントがクライアントデータを漏えいさせる

企業にとって、2FA はセキュリティやコンプライアンスの取り組みを支え、顧客の信頼向上にも役立ちます。ただし、GDPR や HIPAA のようなフレームワークは一般的にリスクベースのアプローチを採用しており、NIST はそれ自体がコンプライアンス制度ではなくガイダンスを提供する立場です。2026 年には、管理対象資産に MFA/2FA がデフォルトで有効になっていることを顧客は期待しています。

2FA は、数十または数百の profile を扱うとより複雑になり、場当たり的な電話番号や SIM カードではなく、構造化された管理が必要になります。 Undetectable.io は安全な複数アカウント用ワークフローのために設計されており、強力な 2FA を置き換えるのではなく補完します。

一般的な 2FA の種類:長所、短所、最適なユースケース

すべての 2FA 方法が同じレベルの保護と使いやすさを提供するわけではありません。

SMS コード

テキストメッセージでワンタイムパスワードを電話に届けます。強みは、広くサポートされておりアプリのインストールが不要なことです。弱みは、SIM スワップや傍受に脆弱であることです。他の選択肢がない場合の低リスクアカウント向けです。

認証アプリ

Google Authenticator や 1Password のようなアプリは、totp コードをオフラインで生成します。アプリは QR コードを使ってアカウントを自動設定できるため、新しいアカウント追加の手間を簡単にします。強みは、ネットワーク不要で傍受されにくいことです。弱みは、バックアップコードなしでデバイスを失うとロックアウトされることです。

プッシュ通知

サービスがログイン確認を求める通知を電話に送ります。便利で高速です。弱みは、push fatigue により誤って承認してしまう可能性があることです。

ハードウェアセキュリティキー

FIDO2/WebAuthn を使う物理デバイスです。Coinbase や Binance は、暗号資産アカウントにハードウェアキーを推奨しています。フィッシングに対する最強の保護です。弱みは、物理デバイスを持ち歩く必要があることです。

Passkeys

FIDO2/WebAuthn passkeys は、デバイスと生体認証に結び付いたパスワードレスログインです。Google、Apple、Microsoft は現在これをサポートしています。実質的に、ログインそのものに 2FA を組み込んでいます。

ステップごと:主要オンラインサービスで 2FA を有効にする方法

まず最も狙われやすいアカウントを保護しましょう。

Google: “Manage your Google Account” → Security → 2-Step Verification → app、SMS、または security key を選択します。すぐに backup codes をダウンロードしてください。

Meta (Facebook/Instagram): Settings → Security and Login → Use two-factor authentication → authenticator app、SMS、または security key を選択します。

Amazon: Account → Login & security → Two-Step Verification (2SV) → authenticator app または SMS を追加 → バックアップ方法を保存します。

Microsoft/Outlook: Security dashboard → Advanced security options → Two-step verification を有効化 → app、email、または電話を設定します。

Google Ads / Facebook Business Manager: アカウントまたはビジネスにアクセスできるすべてのユーザー、特に請求、アクセス権、キャンペーン変更を扱う管理者やチームメンバーに対して、2FA を要求または有効化してください。

すぐに backup codes を生成し、オフラインで保管してください。暗号化されたパスワードマネージャー、または安全な場所に保管した紙のコピーが適しています。backup codes は、通常の 2FA 方法が使えなくなった場合の予備手段になります。

多くのアカウントを扱うときに 2FA を安全に管理する方法

Google、Facebook、TikTok、marketplaces、crypto exchanges にまたがる数十のログインは、実際に大きな摩擦を生みます。すべての 2FA コードに単一の電話番号やデバイスを使うと、デバイス紛失、盗難、ロックアウト、SIM スワップ攻撃、notification fatigue といったリスクが生まれます。

実践的な整理方法:

- チームメンバーごとに専用の認証アプリ用デバイスを用意する

- 2FA 統合に対応した安全なパスワードマネージャーを使う

- エントリに明確な命名規則を設ける(例: “Client-A-FB-BM”)

- Google Authenticator は複数アカウントをサポートしており、ユーザーはアプリを切り替えることなく 1 つのアプリ内で複数の 2FA コードを管理できます

- パスワード共有の代わりに委任された役割とハードウェアキーを使う team workflows。理想的には、各 operator ごとに Mac または Windows に Undetectable Browser をインストールした後で行います

- オフラインで保存された backup codes と、それぞれ独自の 2FA 認証情報を持つ secondary admins

- team leads がアクセスできる文書化された復旧手順

Undetectable.io が 2FA と連携して安全な multi-accounting を実現する方法

Undetectable.io は、2026 年の安全な複数アカウント活動のために設計された antidetect browser です。traffic arbitrage、SMM、marketplaces などに対応し、 multi-accounting 向け GoLogin 代替の有力候補の一つでもあります。

2FA は Undetectable.io を補完します。ブラウザは fingerprints、cookies、proxies、isolated profiles を扱い、一方で 2FA はアカウントログイン自体を保護します。各 browser profile は、2FA で保護された各アカウントごとに、独立した cookies、local storage、fingerprint を持つユニークなユーザー環境を表します。

2FA ワークフローにおける主な利点:

- 有料プランでは無制限のローカル profile を利用可能(ディスク容量による制限のみ)

- ローカル profile はデバイス上に保持されるため、機密性の高いセッションデータは外部サーバーに保存されません

- 各 profile を特定の 2FA アイデンティティに対応付ける

- automation/API 機能を使って安全で再現性のあるログインを実現し、2FA ワークフローに必要な profile 数や設定数に合った Undetectable.io の料金プランを選べます

二要素認証を有効にすると、2 台目のデバイスを通じてユーザーの本人確認が行われるため、不正アクセスを防ぎ、サイバー犯罪者によるアカウント乗っ取りを難しくできます。まずは無料で始めて、2FA を有効にしたアカウントが隔離された Undetectable.io profiles 内でどのように動作するかをテストしてから拡張しましょう。

高リスクなユーザーやチーム向けの高度な 2FA ヒント

広告アービトラージチーム、暗号資産トレーダー、marketplace の大規模セラー、大規模コミュニティ管理者向け:

- サポートされている場所では、SMS から認証アプリまたはハードウェアキーへ切り替える(Google、GitHub、Twitter/X、Coinbase、Binance)

- 重要なサービスには少なくとも 2 本のハードウェアキー(メイン + バックアップ)を登録する

- “personal” と “work” の identity stacks を、別々の email アドレスと 2FA デバイスで分離する

- IP と地理情報の一貫性を維持するために、 安定したプロキシを特定の 2FA アイデンティティと組み合わせる

- ログインアラートや 2FA 通知を定期的に確認し、認証情報の侵害を早期に検出する

- 2FA は 2 つ目の確認手段を要求することで、不正なアカウント乗っ取りを防ぎます

2FA で避けるべきミス(そして修正方法)

設定ミスのある 2FA は、アカウントから締め出されたり、偽りの安心感を生み出したりする可能性があります。

よくあるミス:

- 認証アプリが利用できるのに SMS だけに頼る

- セットアップ完了前に secret codes や backup codes を保存しない

- すべてに同じ電話を使う — 失くすとあらゆる場所へのアクセスも失う

- recovery email と recovery phone の管理を軽視する

- チームチャットで QR setup codes のスクリーンショットを共有する

修正策:

- 同期機能を使って、認証アプリのエントリを慎重にエクスポート/移行する

- 本当に必要になる前にアカウント復旧をテストする

- 重要アカウントとその 2FA 状態の最新リストを維持する

- 2FA は、ユーザーのパスワードが盗まれたり侵害されたりしても、不正アクセスを防ぐことで安全性を大幅に高めます

ログインセキュリティの未来:2FA、passkeys、ブラウザフィンガープリント

2023 年から 2026 年にかけて、業界はパスワードから passkeys とデバイスベース認証へと移行しました。FIDO2/WebAuthn を使う passkeys は、デバイスと生体認証に結び付いたパスワードレスログインで、すでに Google、Apple、Microsoft、主要なパスワードマネージャーでサポートされています。

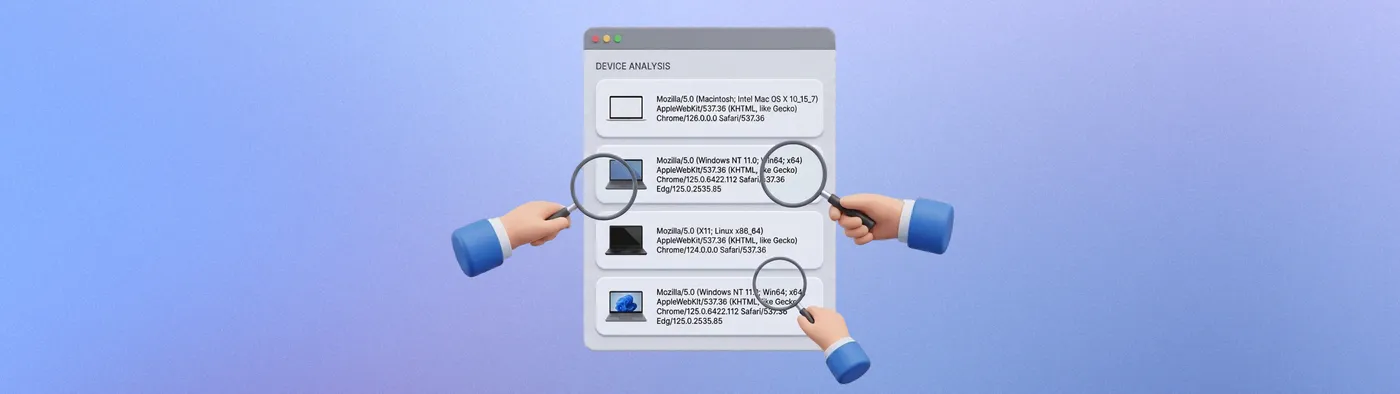

passkeys や WebAuthn スタイルのセキュリティキーは、実質的にログインそのものへ 2FA を組み込み、フィッシングの攻撃面を減らします。さらに、サービスは疑わしいセッションを検出するために、2FA に加えてデバイスやブラウザの fingerprint も静かに評価しています。 BrowserLeaks.com のようなツールを使えば IP、DNS、fingerprint の漏えいを監査できるため、機密性の高い 2FA 保護運用を拡張する前に、どの情報が露出しているかを確認できます。

Undetectable.io のような antidetect browser は、制御された自然な fingerprints と安定した profiles を可能にし、複数アカウントユーザーの 2FA ワークフローをよりスムーズにします。 AmIUnique.org のようなサービスは browser fingerprints の分析に役立ちます。antidetect browser と併用することで、設定がどれほどユニークに見えるか、または追跡されやすいかを検証できます。近い将来、passkeys、強固なデバイスセキュリティ、高品質な browser profile 管理の組み合わせが、複数プラットフォームで多数のアカウントを扱うプロフェッショナルの標準になるでしょう。

結論:2FA と適切なツールでオンラインワークフローを守る

2026 年には、オンライン 2FA は個人用アカウントでも業務用アカウントでも必須です。まずは email、パスワードマネージャー、金融サービス、主要なソーシャルアカウント、広告プラットフォームを保護しましょう。

強力な 2FA と Undetectable.io のような antidetect browser を組み合わせることで、複数アカウントを扱うプロフェッショナルは、安全性と運用上の柔軟性の両方を得られます。今すぐ主要アカウントで 2FA を有効にし、その後で automation や multi-account ツールを使って拡張する前に、profiles と 2FA 方法を整理してください。